标签:ACK 握手 端口 TCP 传输层 数据包 抓包 客户端

1.TCP协议的由来

UDP协议,实验非常简单,并且容易实现。但是其可靠性较差,一旦将数据包发出,将无法知道对方是否收到。

为了解决这个问题,TCP协议就诞生了。使用TCP协议,可以提供网络的安全性。因为使用TCP协议传输数据时,每发送一个数据包都要求确认。如果有一个数据包丢失,就收不到确认包,发送方就知道应该重发这个数据包。这样,TCP协议就保证了数据的安全性。

2.TCP端口

TCP端口就是为TCP协议通信提供服务的窗口。所有TCP通信都会使用源端口和目的端口,而这些可以在每个TCP头中找到。端口就像是老式电话机上的接口,一个总计操作员会监视着一个面板上的指示灯和插头。当指示灯亮起的时候,它就会链接这个呼叫者,问它想要和谁通话,然后插一根电缆线将它和它的目的地址链接起来。每次呼叫都需要有一个源端口(呼叫者)和目的端口(接收者)。TCP端口大概就是这样工作的。

为了能够将数据传输到远程服务器或者设备的特定应用中去,TCP数据包必须知道远程服务所监听的端口。如果想试着链接一个不同于所设置的端口,那么这个通信就会失败。这个序列中的源端口并不十分重要,所以可以随机选择。远程服务器也可以很简单的从发送过来的原始数据中得到这个端口。如下图所示,在图中列举两种服务使用的TCP端口。

图中表示客户端与Web服务器和邮件服务器的一个通信。从该图中,可以看到客户端与不同服务器建立连接时,使用的源端口和目标端口都不同。

在使用TCP进行通信的时候,有65535个端口可供使用,并通常将这些端口分成两个部分,如下所示:

1~1023:是标准端口组(忽略掉被预留的0),特定服务会用到这些通常位于标准端口分组中的标准端口。

1024~65535:是临时端口组(尽管一些操作对此有着不同的定义),当一个服务想在任意时间使用端口进行通信的时候,操作系统都会随机选择这个源端口,让这个通信使用唯一的源端口。这些源端口通常就位于临时端口组。

3.TCP三次握手

在TCP/IP协议中,TCP协议提供可靠的链接服务,通过使用三次握手建立一个链接。所有基于TCP协议的通信都需要以两台主机的握手开始。

Seq表示请求序列号,Ack表示确认序列号,SYN和ACK为控制位。

3.1 第一次握手

第一次握手建立连接时,客户端向服务器端发送SYN报文(Seq=x,SYN=1),并进入SYN_SEND状态,等待服务器确认。

3.2 第二次握手

第二次握手实际上是分两部分完成的。即SYN+ACK(请求和确认)报文。

(1)服务器收到了客户端的请求,向客户端回复一个确认信息(Ack=x+1)。

(2)服务器再向客户端发送一个SYN包(Seq=y)建立连接的请求,此时服务器进入SYN_RECV状态,如下图所示:

3.3 第三次握手

第三次握手,客户端收到服务器的回复(SYN+ACK报文)。此时,客户端也要向服务器发送确认包(ACK).此包发送完毕,客户端和服务器进入ESTABLISHED状态,完成三次握手,如下图所示:

这样就完成了三次握手,此时,客户端就可以与服务器开始传送数据了。

4.TCP四次断开

在TCP协议中,每次握手后都会终止。就和人与人之间相互问候一样,最终都会有一句再见。TCP终止用来在两台设备完成通信后正常的结束链接。该过程包含4个数据包,并且用一个FIN标志来标明链接的终结。

TCP四次断开连接如下图

如上图所示的四个过程,通过发送了4个数据包断开了与服务器的链接,整个过程的一个详细概述如下:

(1)客户端通过发送一个设置了FIN和ACK标志的TCP数据包,告诉服务器通信已经完成。

(2)服务器收到客户端发送的数据包后,发送一个ACK数据包来响应客户端。

(3)服务器再向客户端传送一个自己的FIN/ACK数据包。

(4)客户端收到服务器的FIN/ACK包时,响应服务器一个ACK数据包。然后结束通信过程。

5.TCP重置

在理想情况中,每一个连接都会以TCP四次断开来正常的结束会话。但是在现实中,连接经常会突然中断。例如,这可能由于一个潜在的攻击者正在进行断开扫描,或者仅仅是主机配置的错误。在这些情况下,就需要使用设置了RST标志的TCP数据包。RST标志用来指出连接异常中止或拒绝连接请求的包。

根据实验环境,本实验的步骤如下:

1.在测试环境使用发包工具和Wireshark抓取TCP三次握手和四次断开的数据包。

2.详细分析TCP协议的三次握手以及四次断开。

任务描述:安装发包工具,并配置TCP客户端,服务端,与Wireshark配合使用 此工具与分析UDP协议时相同,实验室环境中已经安装,在此再重复一遍,我们使用" TCP&UDP测试工具"来制作和发送TCP数据包。双击测试者机器桌面的" TCP&UDP测试工具",会出现下图显示页面:

下面我们需要配置TCP的服务端以及客户端。

1.配置服务器端

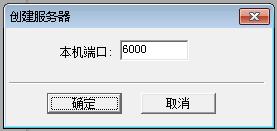

选择10.1.1.33的机器,双击桌面的" TCP&UDP测试工具",右键点击服务器模式,在下拉列表中,选择创建服务器,如下图:

选择"创建服务器"之后,会弹出服务器端口设置,本次使用默认工具给的6000端口即可,点击"确定"按钮。

点击"确定"按钮之后,在左侧的服务器模式列表中,会出现创建的列表,选择我们创建的服务器,右键点击,选择"启动服务器",即完成了服务器端的配置

2.配置客户端

选择10.1.1.142的机器,双击桌面的" TCP&UDP测试工具",右键点击客户端模式,在下拉列表中,选择"创建连接",如下图:

在弹出的窗口中,选择TCP协议,服务器IP为10.1.1.33.端口6000,本机随意IP,如下图

点击创建后,如下图,

3.获取TCP数据包

获取的TCP协议的数据包。分为两部分,即TCP三次握手,四次断开的数据。但在实际的操作中,可能遇到的情况较多,比如源IP和目的IP比较多,协议的帧号乱序等各种问题。在此,我们教大家简单的过滤功能,着色功能方便过滤和查看。 启动Wireshark,在Filter中输入tcp,点击Apply会看到很多的数据包,这是因为测试环境中,有很多的应用程序,与其服务器连接,使用TCP协议。我们已知两台机器的IP情况下,可以在filter中输入"ip.addr == 10.1.1.142 and ip.addr == 10.1.1.33"来过滤出我们想要的数据,点击工具中的"连接"按钮。在发送区域输入"hetinlabtcp"点击发送,会持续的更新TCP数据。

Wireshark还为我们提供了着色和指定的帧信息保存功能。左键点击某一帧,右键选择"Colorize Conversation",横向选择"TCP",横向再选择自己喜欢的颜色,操作如下图

从上面可以很容易的看出,70,73,74帧是tcp的三次握手,428,429,430,431帧是四次断开的数据。如果你还想把三次握手和四次断开的数据包分别保存,Wireshark也提供了这样的功能,并且支持帧序号乱序的情况。下面,我们先来保存三次握手的数据包,因三次握手的帧是乱序,我们先右键点击70帧,选择"Mark Packet(toggle)',在依次选择73帧,74帧,如下图

在Wireshark的菜单栏中,依次选择FIle->Export Specified Packets 命令,

择Marked packets,并选择保存名字和路径,即可。下面来保存四次断开的数据,因428-431为连续的序号,所以在Wireshark的菜单栏中,依次选择FIle->Export Specified Packets 命令

选择Range,输入序号的起始和结束数字,选择保存名字和路径即可。

实验步骤二任务描述:通过实验一,我们已经获取了数据包,并且进行了分类保存,实验二将对TCP的三次握手进行详细分析

1.TCP首部

在分析TCP数据包之前,先介绍一下TCP首部格式,如下

TCP首部格式

在上面的表中,TCP首部的各字段含义如下所示:

源端口:用来传输数据包的端口。

目标端口:数据包将要被发送到的端口。

序号:该数字用来表示一个TCP片段。这个域用来保证数据流中的部分没有流失。seq

确认号:该数字是通信中希望从另一个设备得到的下一个数据包的序号。ack

保留:包括Resverved、Nonce、CWR、和ENC-Echo,共6个比特位。

标记:用来表示所传输的TCP数据包类型。该字段中可用的标记包括URG、ACK、PSH、RST、SYN和FIN。

窗口大小:TCP接收者缓冲的字节大小。

校验和:用来保证TCP首部和数据的内容,在达到目的地时的完整性。

紧急指针:如果设置了URG位,这个域将被检查作为额外的指令,告诉CPU从数据包的哪里开始读取数据。

选项:各种可选的域,可以在TCP数据包中进行指定。

上面提到了TCP传输时,可用到的标记位,下面分别介绍这6种标记的作用,如下:

URG:紧急标志,表示TCP包的紧急指针有效,用来保证TCP连接不被中断,并且督促中间层设备要尽快处理这些数据。

ACK:确认标志,表示应答域有效,就是前面所说的TCP应答号将会包含在TCP数据包中,该标志位有两个值,分别是0和1。当为1的时候,表示应答域有效。反之为0。

PSH:该标志位表示Push操作。所谓Push操作就是指在数据包到达接收端以后,立即传送给应用程序,而不是在缓存区排队。

RST:该标志位表示链接复位请求,用来复位那些产生错误的链接,也被用来拒绝错误和非法的数据包。

SYN:表示同步序号,用来建立连接。SYN 标志位和ACK标志位搭配使用,当连接请求的时候,SYN=1,ACK=0;当连接被响应的时候,SYN=1,ACK=1。这个标志的数据包经常被用来进行端口扫描。扫描者发现一个只有SYN的数据包,如果对方主机响应了一个数据包回来,就表面该主机存在这个端口;但是由于这种扫描方式只是进行TCP三次握手的第一次握手,因此这种扫描成功表示扫描的机器不安全。因为一个安全的主机,将会强制要求一个链接严格的进行TCP的三次握手。

FIN:表示发送端以及达到数据末尾,也就是说双方的数据传送完毕,没有数据可以传送了。此时发送FIN标志位的TCP数据包后,链接将被断开。这个标志的数据包也经常被用于进行端口扫描。当一个FIN标志的TCP数据包发送到一台计算机的特定端口后,如果这台计算机响应了这个数据,并且反馈回来一个RST标志的TCP包,就表明这台计算机上没有打开这个端口,但是这台计算机是存在的;如果这台计算机没有反馈回来任何数据包,这就标明,这台被扫描的计算机存在这个端口。

2.分析TCP的三次握手

2.1.第一次握手

TCP第一次握手,捕获的数据包信息如下所示

从Wireshark的Packet List面板中的Info列可以看到显示的TCP标志位是SYN。所以该数据包是客户端向服务器发送的第一次握手连接。在Packet Details面板中,显示了该包的详细信息,下面详细介绍

表示这是第1个数据帧的相信信息,并且该包的大小为62个字节。

以太网帧头部信息,其实源MAC地址为02:00:04:78:01:7b,目标MAC地址为02:00:7b:16:02:43。

IPv4首部的详细信息。其中源IP是10.1.1.142,目的IP为10.1.1.33。

传输层首部的详细信息,这里使用TCP协议,其中源端口为56678,目标端口为6000.

2.2.第二次握手

TCP第二次握手捕获数据包相信信息,如下:

位于TCP上面的信息与第一次握手时相近似

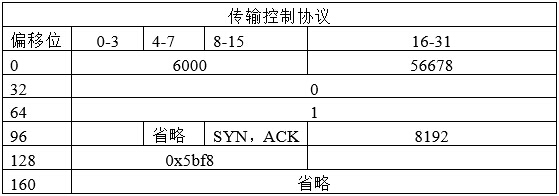

以上描述的详细信息是服务器收到请求后,发给客户端的确认包(SYN+ACK)。根据以上描述,可以看到在该帧数据包中包含这个主机初始的序列号0,以及一个确认号1。这个确认号比之前那个数据包(1帧数据包)序列号大1,是因为该域是用来表示主机所期望得到的下一个序列号的值。

我们将上面的信息,对应到TCP首部格式的每个字段,如下:

第二次握手TCP首部

2.3.第三次握手

TCP第三次握手捕获数据包相信信息

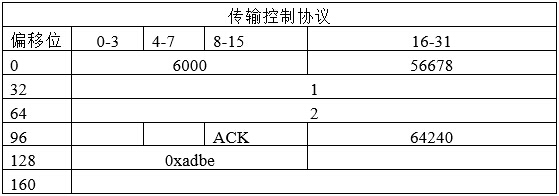

以上信息就是客户端向服务器发送的确认包。在以上信息中,序列号和确认号都是1。标志位中只设置了ACK,表示该数据包是一个确认包。这样就完成了TCP链接的建立阶段。此时没有Options字段。

我们将上面的信息,对应到TCP首部格式的每个字段,如下:

第三次握手TCP首部

任务描述:TCP的四次断开,也是TCP协议的主要工作之一。下面将通过捕获的tcp-break.pcapng文件,来分析TCP的四次断开。

1.第一次断开

TCP第一次断开连接的数据包,在该界面显示了TCP第一次断开,数据包的详细信息

通过以上信息的描述,可以看到客户端向服务器发送FIN和ACK标志的数据包开始断开连接,其中FIN和ACK标志位都为1.

我们将上面的信息,对应到TCP首部格式的每个字段,如下:

第一次断开TCP首部格式

2.第二次断开

TCP第二次断开连接的数据包

在该界面显示了TCP第二次断开,数据包的详细信息。

通过以上信息的描述,可以看出该包是服务器向客户端发送的ACK包。其中ACK标志位为1.

我们将上面的信息,对应到TCP首部格式的每个字段,如下:

第二次断开TCP首部格式

3.第三次断开

TCP第三次断开连接的数据包

在该界面显示了TCP第三次断开,数据包的详细信息,我们具体来看下TCP部分

可以看出该包是服务器向客户端发送的FIN和ACK包。其中FIN和ACK标志位为1.

我们将上面的信息,对应到TCP首部格式的每个字段,如下:

第三次断开TCP首部格式

4.第四次断开

TCP第四次断开连接的数据包,如下

通过以上信息的描述,可以看到客户端向服务器发送ACK的包。其中,ACK标志位都为1.

第四次断开TCP首部格式

标签:ACK,握手,端口,TCP,传输层,数据包,抓包,客户端 来源: https://www.cnblogs.com/greedy1129/p/15478600.html

本站声明: 1. iCode9 技术分享网(下文简称本站)提供的所有内容,仅供技术学习、探讨和分享; 2. 关于本站的所有留言、评论、转载及引用,纯属内容发起人的个人观点,与本站观点和立场无关; 3. 关于本站的所有言论和文字,纯属内容发起人的个人观点,与本站观点和立场无关; 4. 本站文章均是网友提供,不完全保证技术分享内容的完整性、准确性、时效性、风险性和版权归属;如您发现该文章侵犯了您的权益,可联系我们第一时间进行删除; 5. 本站为非盈利性的个人网站,所有内容不会用来进行牟利,也不会利用任何形式的广告来间接获益,纯粹是为了广大技术爱好者提供技术内容和技术思想的分享性交流网站。