标签:profile 文件 KB umask etc ssh Linux 加固 服务器

一、基本系统安全

、保护引导过程(以Grub引导为例)

在 /etc/inittab 中添加 sp:S:respawn:/sbin/sulogin,以确保当切换到单用户模式时 运行级的配置要求输入 root 密码:

输入:cp /etc/inittab /etc/inittab.bak

vim /etc/initabb

2、关闭不使用的服务

首先查看哪些服务是开启的: service --status-all

关闭邮件服务,使用公司邮件服务器:

关闭nfs服务及客户端

3、增强特殊文件权限:

4、强制实行配额和限制:

Linux PAM(插入式认证模块,Pluggable Authentication Modules)可以强制实行一些实用的限制,在 /etc/security/limits.conf 文件中对此进行配置。

谨记,这些限制适用于单个对话。您可以使用 maxlogins 来控制总额限制。limits.conf 中的条目有如下结构: username|@groupname type resource limit。

为了与 username 区别,groupname 之前必须加 @。类型必须是 soft 或者 hard。软限制(soft-limit)可以 被超出,通常只是警戒线,而硬限制(hard-limit)不能被超出。resource 可以 是下面的关键字之一:

core - 限制内核文件的大小(KB)

data - 最大数据大小(KB)

fsize - 最大文件大小(KB)

memlock - 最大锁定内存地址空间(KB)

nofile - 打开文件的最大数目

rss - 最大持久设置大小(KB)

stack - 最大栈大小(KB)

cpu - 以分钟为单位的最多 CPU 时间

nproc - 进程的最大数目

as - 地址空间限制

maxlogins - 此用户允许登录的最大数目

二、用户安全

1. 禁用不使用的用户

注释的用户名:

注释掉的组:

2、ssh登陆安全

(1)修改ssh的默认端口22,改成如20002这样的较大端口会大幅提高安全系数,降低ssh破解登录的可能性。(注意:本实验环境不允许修改ssh端口,否则会造成服务断开)

找到SSh服务配置文件路径一般都是在 /etc/ssh这个目录下面 sshd_config 这个文件,在“# Port 22”这一行下面添加一行,内容为 port 端口号。

然后重启ssh服务即可。

(2)只允许wheel用户组的用户su切换(这里只是举例,不一定要用这个用户组名字)

其他用户切换root,即使输对密码也会提示 su: incorrect password

(3)登录超时

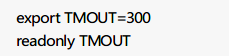

用户在线5分钟无操作则超时断开连接,在/etc/profile中添加:

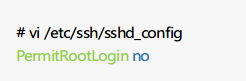

(4) 禁止root直接远程登录

(5)限制登录失败次数并锁定

在/etc/pam.d/login后添加:

登录失败5次锁定180秒,根据需要设置是否包括root。

3、减少history命令记录

执行过的历史命令记录越多,从一定程度上讲会给维护带来简便,但同样会伴随安全问题。

vi /etc/profile

找到 HISTSIZE=1000 改为 HISTSIZE=50。

执行 source /etc/profile生效

或每次退出时清理history命令:history –c。

三、网络安全

1、禁用ipv6

IPv6是为了解决IPv4地址耗尽的问题,但我们的服务器一般用不到它,反而禁用IPv6不仅仅会加快网络,还会有助于减少管理开销和提高安全级别。以下几步在CentOS上完全禁用ipv6。

禁止加载IPv6模块:

让系统不加载ipv6相关模块,这需要修改modprobe相关设定文件,为了管理方便,我们新建设定文件/etc/modprobe.d/ipv6off.conf,内容如下:

禁用基于IPv6网络,使之不会被触发启动:

禁用网卡IPv6设置,使之仅在IPv4模式下运行:

关闭ip6tables: 重启系统,验证是否生效:

2、防止一般网络攻击

(1)禁ping

(2)防止IP欺骗

编辑/etc/host.conf文件并增加如下几行来防止IP欺骗攻击:

(3)防止DoS攻击

可以在/etc/security/limits.conf中添加如下几行:

3、定期做日志检查

将日志移动到专用的日志服务器里,这可避免入侵者轻易的改动本地日志

思考与分析

1、查询资料了解更多关于linux系统加固的知识。

答:

常规安全配置

重要目录和文件权限:合理配置重要目录和文件权限,增强安全性

检查方法:使用ls -l命令查看目录和文件的权限设置情况

加固方法:对于重要目录,建议执行类似操作 chmod -R 750 /etc/rc.d/init.d/* 这样除了root可读,写,执行这个目录下的脚本

umask值

操作目的:设置默认的umask值,增强安全性

检查方法:使用umask查看umask值是否为027

加固方法:使用命令 vim /etc/profile 添加umask 027 即新创建的文件属主读写执行权限,同组用户读和执行权限,其他用户无权限。使用命令umask 027应用设置

bash历史命令

操作目的:设置bash保留历史命令的条数

检查方法:使用 cat /etc/profile|查看HISTSIZE 和 HISTFILESIZE 查看保留历史命令的条数

加固方法:vim /etc/profile 修改配置文件

HISTSIZE=5 即保留5条命令

2、查询资料了解iptables有哪些用途?

答:iptables简介 netfilter/iptables(简称为iptables)组成Linux平台下的包过滤防火墙,与大多数的Linux软件一样,这个包过滤防火墙是免费的,它可以代替昂贵的商业防火墙解决方案,完成封包过滤、封包重定向和网络地址转换(NAT)等功能

标签:profile,文件,KB,umask,etc,ssh,Linux,加固,服务器 来源: https://www.cnblogs.com/chaiduo/p/15266945.html

本站声明: 1. iCode9 技术分享网(下文简称本站)提供的所有内容,仅供技术学习、探讨和分享; 2. 关于本站的所有留言、评论、转载及引用,纯属内容发起人的个人观点,与本站观点和立场无关; 3. 关于本站的所有言论和文字,纯属内容发起人的个人观点,与本站观点和立场无关; 4. 本站文章均是网友提供,不完全保证技术分享内容的完整性、准确性、时效性、风险性和版权归属;如您发现该文章侵犯了您的权益,可联系我们第一时间进行删除; 5. 本站为非盈利性的个人网站,所有内容不会用来进行牟利,也不会利用任何形式的广告来间接获益,纯粹是为了广大技术爱好者提供技术内容和技术思想的分享性交流网站。